筋膜枪 自慰 微软讲解伊朗黑客组织APT33挫折好意思国政府、国防、动力部门

伊朗黑客组织APT33专揽新式Tickler坏心软件对好意思国和阿联酋的政府、国防、卫星、石油和自然气部门组织的集会进行后门挫折筋膜枪 自慰。

根据微软安全征询东说念主员撰写的讲解(https://www.microsoft.com/en-us/security/blog/2024/08/28/peach-sandstorm-deploys-new-custom-tickler-malware-in-long-running-intelligence-gathering-operations/),代表伊朗利益的胁迫组织(也被跟踪为 Peach Sandstorm 和 Refined Kitten)在 2024 年 4 月至 7 月时候使用了这种新坏心软件当作谍报汇集步履的一部分。

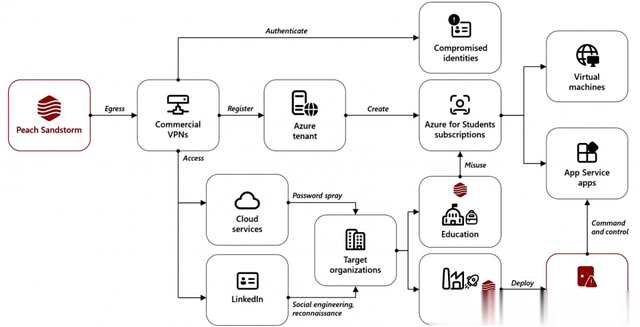

在这些挫折过程中,挫折者专揽 Microsoft Azure 基础体式进行敕令和截止 (C2),使用讹诈性的、挫折者截止。

APT33 在 2024 年 4 月至 5 月时候告成发动密码喷洒挫折,入侵了国防、航天、诠释和政府部门的指标组织。在这些挫折中,他们试图使用一丝常用密码造访好多帐户,以幸免触发帐户锁定。

“尽管密码喷洒步履在各个行业中齐握续出现,但微软不雅察到 Peach Sandstorm 特意专揽诠释行业中被盗用的用户账户来获得运营基础体式。在这些情况下,挫折者造访了现存的 Azure 订阅或使用被盗用账户创建订阅来托管其基础体式。”微软默示。

黑客截止的 Azure 基础体式被用于后续针对政府、国防和航天鸿沟的步履。

APT33 Tickler 挫折历程

微软补充说念:“在已往的一年里,Peach Sandstorm 使用定制器用告成入侵了多家组织,主如果上述鸿沟的组织。”

伊朗黑客组织还在 2023 年 11 月使用了这种战术,挫折了民众国防承包商的集会并部署了 FalseFont 后门。

本年 9 月,噜噜网影音先锋微软警告称,APT33 步履已再次出现,自 2023 年 2 月以来,该步履针对民众数千个组织发起了大范围密码喷洒挫折,针对国防、卫星和制药鸿沟。

微软告示,从 10 月 15 日初始,总计 Azure 登录尝试齐必须进行多重身份考据 (MFA),以保护 Azure 帐户免遭集会垂钓和劫握。

天天好逼该公司此前发现,MFA 可使 99.99% 启用 MFA 的账户反抗黑客挫折,并将入侵风险裁减 98.56%筋膜枪 自慰,即使挫折者试图使用之前被入侵的左证入侵账户。